Automatische Verlängerungen scheitern oft stillschweigend. Lernen Sie die Fehler kennen und warum Sie den Endpunkt überwachen müssen.

Die Einführung von Let's Encrypt und des ACME-Protokolls hat den Umgang mit TLS drastisch verändert. Durch die Verkürzung der Gültigkeit auf 90 Tage und Tools wie Certbot wechselte die Branche von manuellen Kalendererinnerungen zu automatisierten Cronjobs.

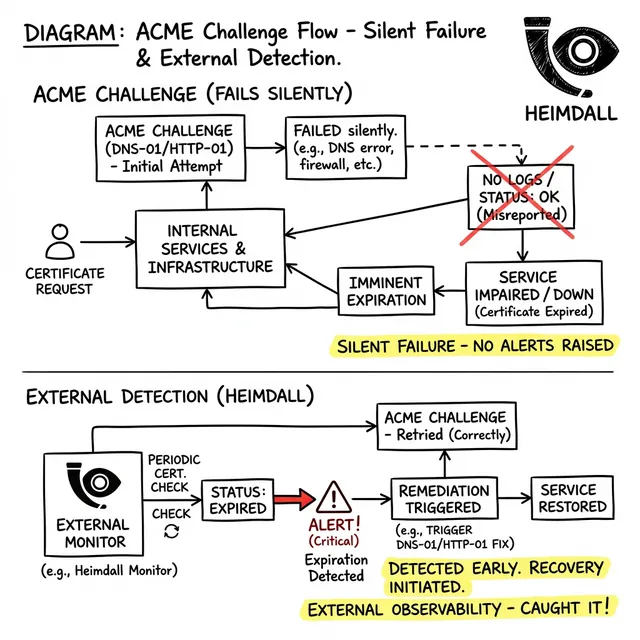

Automatisierung führt jedoch zu einer neuen Fehlerkategorie: stillen Fehlern. Wenn ein automatisiertes Skript bricht, beschwert es sich nicht; es hört einfach auf zu arbeiten. Und 30 Tage später geht Ihre Website offline.

Das ACME-Protokoll erfordert, dass Ihr Server die Kontrolle über eine Domain beweist. Dies geschieht über Challenges, typischerweise HTTP-01 oder DNS-01. Diese Mechanismen reagieren empfindlich auf Infrastrukturänderungen.

| Fehlertyp | Symptom | Erkennungsmethode |

|---|---|---|

| WAF-Blockierung | HTTP-01-Challenge schlägt fehl | Let's Encrypt gibt 403 Forbidden zurück |

| DNS-Propagierung | DNS-01 TXT-Eintrag zu langsam | Challenge endet, bevor Eintrag sichtbar ist |

| Rate Limiting | Maximale Fehlversuche erreicht | ACME-API gibt 429 Too Many Requests zurück |

Ingenieure versuchen oft, dies zu lösen, indem sie Cron-Logs nach 'success' durchsuchen. Das ist ein gefährliches Anti-Pattern. Selbst wenn Certbot erfolgreich ein neues Zertifikat verhandelt, könnte Ihre Anwendung fehlschlagen, es neu zu laden.

Wenn ein NGINX-Prozess den Neustart aufgrund eines Syntaxfehlers an anderer Stelle verweigert, bleibt das neue Zertifikat auf der Festplatte liegen, während der aktive Prozess das ablaufende alte Zertifikat aus dem Speicher bedient. Ihre Logs sagen Erfolg, aber Ihre Nutzer sehen einen Ausfall.

Sie müssen die tatsächliche Netzwerkausgabe prüfen. Sie können curl verwenden, um das genaue Ablaufdatum direkt aus dem aktiven Socket zu extrahieren:

curl -vI https://yourdomain.com 2>&1 | grep 'expire date'

Wenn dieses Datum innerhalb von 20 Tagen liegt und Sie Let's Encrypt nutzen, ist Ihre Automatisierung defekt.

Der einzige zuverlässige Weg, automatisierte Zertifikate zu überwachen, ist von außen. Durch die Integration von Heimdall Observer verifizieren Sie den Endpunkt kryptografisch. Heimdall fängt fehlgeschlagene Verlängerungen weit vor dem kritischen Schwellenwert ab.

Schließen Sie sich Tausenden von Teams an, die sich darauf verlassen, dass Heimdall ihre Websites und APIs rund um die Uhr online hält. Starten Sie noch heute mit unserem kostenlosen Plan.

Kostenlos mit der Überwachung beginnenInfrastructure engineer focused on DNS, networking, and the invisible layers that determine whether applications are reachable.