Ein umfassender Leitfaden zu TLS-Lebenszyklen, häufigen Ablauf-Fehlern und wie man eine robuste synthetische Überwachung implementiert.

Moderne Infrastrukturen verlassen sich vollständig auf kryptografisches Vertrauen, um die Kommunikation zu sichern. Doch trotz unendlicher Budgets und ausgereifter APM-Tools leiden große Plattformen immer wieder unter verheerenden Ausfällen aus einem erschreckend einfachen Grund: Jemand hat vergessen, eine Datei zu erneuern.

Die Fragilität des TLS-Lebenszyklus bedeutet, dass Zertifikate, wenn sie fehlschlagen, hart fehlschlagen. In der Kryptografie gibt es keine sanfte Degradierung. Wenn ein Zertifikat abläuft oder eine Vertrauenskette reißt, geht die Anwendung für alle Clients sofort offline.

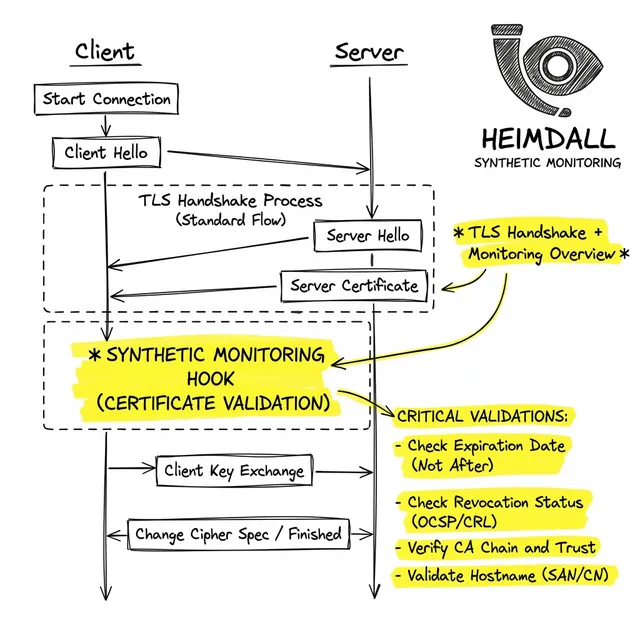

Um zu verstehen, wie Zertifikate überwacht werden, müssen wir uns zunächst ansehen, wie der TLS-Handshake das Vertrauen validiert. Wenn sich ein Client mit Ihrem Edge-Router verbindet, führt er kryptografische Handshakes durch, die zwei Dinge verlangen:

In der Praxis scheitert dies meist, weil interne Health Checks nur prüfen, ob ein Prozess läuft, nicht aber, ob der öffentliche Endpunkt gültige Kryptografie präsentiert. Die häufigsten Fehler sind:

Ein Betriebsteam kauft ein 1-Jahres-Zertifikat, installiert es manuell auf einem Load Balancer und verlässt das Unternehmen 8 Monate später. Die Verlängerungs-E-Mail geht an einen unüberwachten Posteingang. Das Zertifikat läuft ab und beendet den gesamten eingehenden Datenverkehr.

Ein Server stellt das Leaf-Zertifikat bereit, stellt jedoch nicht die Zwischenzertifikate bereit, die erforderlich sind, um einen Pfad zur Root-CA aufzubauen. Browser mit gecachten Zwischenzertifikaten könnten erfolgreich sein, während CLI-Tools und APIs hart fehlschlagen.

Bei einem vermuteten TLS-Problem können Sie sich nicht auf die Vorhängeschlösser im Browser verlassen. Sie müssen Tools verwenden, die Ihnen die rohen Handshake-Parameter anzeigen. Das maßgebliche Tool ist openssl:

echo | openssl s_client -showcerts -servername yourdomain.com -connect yourdomain.com:443 2>/dev/null | openssl x509 -inform pem -noout -dates

Dieser Befehl initiiert einen Handshake, parst das zurückgegebene Leaf-Zertifikat und gibt die exakten Zeitstempel 'notBefore' und 'notAfter' aus.

Das Überwachen von Zertifikaten durch Verfolgen von Datei-Zeitstempeln auf der Festplatte ist ein Anti-Pattern. Was in der Produktion tatsächlich zählt, ist das, was der Edge-Proxy der Welt bereitstellt.

Eine ausgereifte Überwachung erfordert synthetische Probes, die sich häufig mit Ihren öffentlichen Endpunkten verbinden, TLS verhandeln und sicherstellen, dass das Ablaufdatum über einem sicheren Schwellenwert liegt (z. B. 30 Tage). Wird dieser unterschritten, wird ein Ticket erstellt.

Der Schlüssel zur TLS-Zuverlässigkeit besteht darin, Annahmen über automatisierte Skripte zu entfernen und die tatsächliche kryptografische Ausgabe zu verifizieren. Durch den Einsatz von Heimdall Observer können Teams kontinuierlich alle Endpunkte überwachen.

Schließen Sie sich Tausenden von Teams an, die sich darauf verlassen, dass Heimdall ihre Websites und APIs rund um die Uhr online hält. Starten Sie noch heute mit unserem kostenlosen Plan.

Kostenlos mit der Überwachung beginnenSenior Systems Reliability Engineer focused on uptime, incident response, and building monitoring systems that surface problems before users notice.