Lernen Sie, wie Sie fehlende Zwischenzertifikate isolieren, diagnostizieren und beheben, die intermittierende TLS-Handshake-Fehler verursachen.

Einer der heimtückischsten Netzwerkfehler tritt auf, wenn eine Website auf Ihrem Laptop perfekt lädt, aber API-Clients, mobile Apps oder Backend-Webhooks mit einem Fehler über ein nicht vertrauenswürdiges Zertifikat fehlschlagen. Dies ist das Markenzeichen einer unvollständigen Zertifikatskette.

Alles sieht gesund aus, bis der Datenverkehr von bestimmten Client-Typen verschwindet. Wir schlüsseln genau auf, warum das passiert und wie man es beweist.

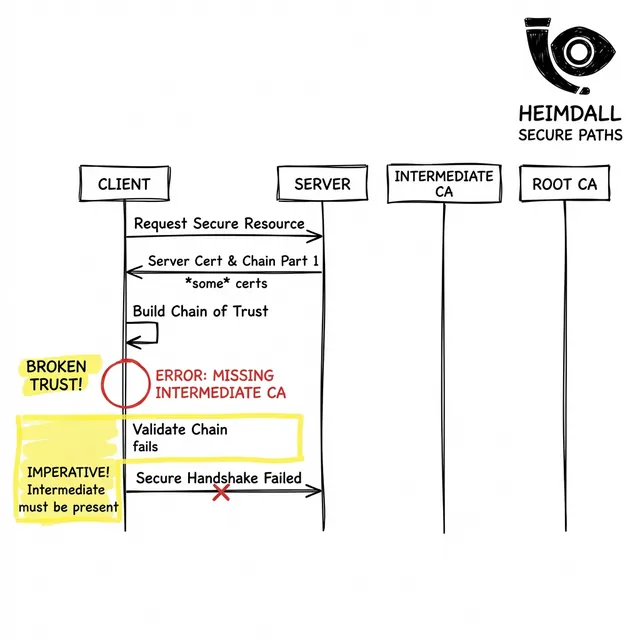

Wenn Sie ein TLS-Zertifikat erwerben, wird es selten direkt von einer Root-Zertifizierungsstelle (CA) signiert, die im Vertrauensspeicher eines Geräts vorhanden ist. Stattdessen wird es von einer Zwischen-CA (Intermediate CA) signiert, um die Root-Schlüssel zu schützen.

Da der Client diese Zwischen-CA nicht kennt, verlangt die TLS-Spezifikation, dass Ihr Server die Zwischenzertifikate während des Handshakes anhängt. Wenn Sie Ihren Server nur mit dem Leaf-Zertifikat konfigurieren, kann der Client keinen Pfad zur vertrauenswürdigen Root aufbauen.

Wenn die Kette unterbrochen ist, warum zeigt Chrome dann immer noch ein grünes Vorhängeschloss an? Moderne Webbrowser cachen Zwischenzertifikate von zuvor besuchten Websites und nutzen 'AIA Fetching', um fehlende verkettete Zertifikate im laufenden Betrieb herunterzuladen.

Programmatische Clients (wie ein Axios-Skript, Curl oder ein Java-Backend) haben diesen Luxus jedoch nicht. Sie werten genau das aus, was der Server sendet. Wenn das Zwischenzertifikat fehlt, schlägt der Handshake sofort mit 'unable to get local issuer certificate' fehl.

Um zu beweisen, dass eine Kette ununterbrochen ist, müssen wir den Server abfragen, ohne dass das Browser-Caching im Weg steht. Verwenden Sie openssl, um die Kettensequenz zu überprüfen:

openssl s_client -showcerts -connect yourapi.com:443

Sehen Sie sich den Block 'Certificate chain' in der Ausgabe an. Wenn Sie nur ein Zertifikat sehen (depth=0), ist Ihr Server falsch konfiguriert. Eine gesunde Kette sollte so aussehen:

Certificate chain 0 s:/CN=yourapi.com i:/C=US/O=Let's Encrypt/CN=R3 1 s:/C=US/O=Let's Encrypt/CN=R3 i:/C=US/O=Internet Security Research Group/CN=ISRG Root X1

Hier haben die meisten Monitoring-Setups tote Winkel. Interne Systeme simulieren selten reine programmatische Clients gegen externe Endpunkte.

Um dies zu verhindern, benötigen Sie eine explizite synthetische Überwachung, die eine strikte SSL-Verifizierung erzwingt. Durch den Einsatz einer Plattform wie Heimdall Observer können Sie kontinuierlich die volle Nutzlast Ihrer Infrastruktur überwachen.

Schließen Sie sich Tausenden von Teams an, die sich darauf verlassen, dass Heimdall ihre Websites und APIs rund um die Uhr online hält. Starten Sie noch heute mit unserem kostenlosen Plan.

Kostenlos mit der Überwachung beginnenInfrastructure engineer focused on DNS, networking, and the invisible layers that determine whether applications are reachable.