DNS-Ausfälle sind für interne Überwachungssysteme oft unsichtbar. Erfahren Sie, wie rekursive Auflösungsketten und TLD-Latenz Ihre Infrastruktur stillschweigend lahmlegen können.

Wenn Sie schon lange genug im Dienst sind, kennen Sie das Gefühl. Die PagerDuty-Warnungen leuchten auf, Dashboards werden rot und Kunden überschwemmen die Support-Kanäle. Ihre Datenbank ist gesund. Ihre Anwendungsserver brummen. Die Load Balancer melden null abgebrochene Verbindungen.

Was ist also eigentlich ausgefallen?

Oft ist es überhaupt nicht Ihre Infrastruktur. Es ist das Bindegewebe, das den Verkehr zu Ihrer Haustür bringt: DNS. Alles sieht gesund aus, bis der Verkehr verschwindet. DNS-Ausfälle sind selten offensichtlich, da sie sich in den Schichten zwischen Ihrem Benutzer und Ihrem Edge befinden. Lassen Sie uns aufschlüsseln, warum dies passiert und wie Sie Ihren Stack von außen nach innen überprüfen können.

Die meisten Überwachungs-Setups leiden unter „Inside-Out-Blindheit“. Ihre internen Dienste pingen sich gegenseitig mit privaten IP-Adressen oder VPC-lokaler Auflösung an. Sie melden 100 % Betriebszeit, weil sie innerhalb des ummauerten Gartens Ihres Cloud-Anbieters perfekt kommunizieren können.

Aber aus Sicht Ihres Benutzers ist das Navigieren zu Ihrer Website eine mehrstufige Reise durch das Telefonbuch des öffentlichen Internets. Wenn diese Auflösung fehlschlägt, bleibt Ihr internes Metrik-Dashboard gerne grün, während Ihr Umsatz auf null sinkt.

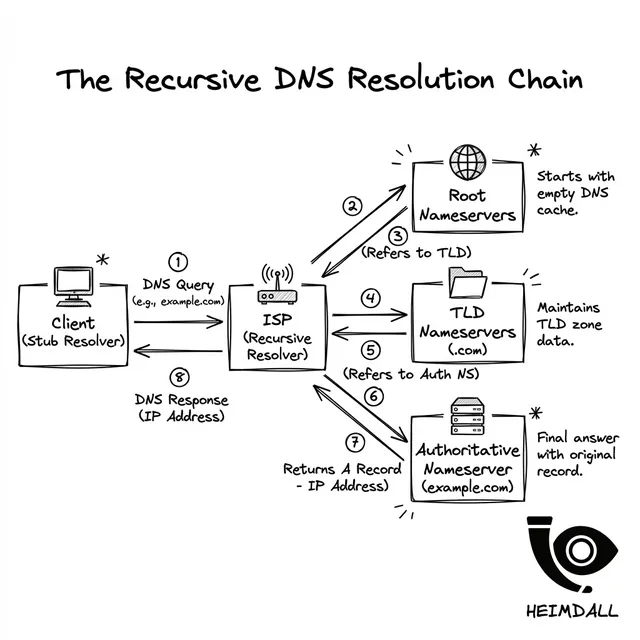

Um zu verstehen, warum DNS fehlschlägt, müssen Sie verstehen, wie es aufgelöst wird. Wenn ein Benutzer Ihre URL eingibt, „kennt“ sein Gerät Ihre IP nicht einfach. Es beginnt eine rekursive Reise um den Globus:

Das Client-Betriebssystem fragt das konfigurierte DNS (normalerweise ein ISP oder 1.1.1.1). Dies ist die „Erste Meile“ des DNS.

Der ISP-Resolver überprüft seinen Cache. Wenn er leer ist, fragt er die Root-Nameserver nach dem TLD-Speicherort ab.

Der Root verweist den Resolver auf die .com- oder .io-Nameserver. Diese werden auf Registry-Ebene verwaltet.

Schließlich erreicht die Anfrage Ihren DNS-Anbieter (z. B. Route53, Cloudflare). Erst dann wird der endgültige IP-Datensatz an den Benutzer zurückgegeben.

Jeder dieser Sprünge ist ein potenzieller Fehlerpunkt. Wenn Ihre autoritativen Server Pakete fallen lassen, kann der rekursive Resolver eine Zeitüberschreitung erleiden und ein SERVFAIL zurückgeben. Schlimmer noch, wenn ein TLD-Server veraltete Daten hat, wird Ihr Datensatz ins Leere gesendet.

Ausfallzeiten werden selten durch einen einzelnen Fehler verursacht. Bei DNS ist es oft eine kaskadierende Abfolge von Ereignissen:

| Fehlermodus | Symptom | Erkennungsmethode |

|---|---|---|

| TTL-Paralyse | Fixes dauern 24h+ zur Ausbreitung | Seriennummern-Überwachung |

| Datensatz-Drift | Falsche IPs in einigen Regionen | Globale autoritative Checks |

| TLD-Ausfall | Totaler SERVFAIL global | Synthetische rekursive Validierung |

Im Jahr 2016 legte ein massiver DDoS-Angriff gegen Dyn DNS (einen autoritativen Anbieter) Twitter, Netflix und GitHub lahm. Der Angriff betraf nicht die Unternehmen, sondern die Nameserver des DNS-Anbieters. Das Ergebnis? Rekursive Resolver weltweit konnten die autoritative Quelle nicht finden, was zu massiven SERVFAIL-Kaskaden führten.

Wenn Sie ein DNS-Problem vermuten, hören Sie auf, Ihren Browser zu verwenden. Sie müssen direkt mit den autoritativen Quellen sprechen. Hier ist der Standard-Diagnosepfad:

Verwenden Sie dig um Ihre Nameserver direkt abzufragen. Dies umgeht jegliches ISP-Caching:

dig @ns1.your-dns-provider.com yourdomain.com A

Verwenden Sie dig +trace um zu sehen, wo die Auflösungskette bricht:

dig yourdomain.com +trace

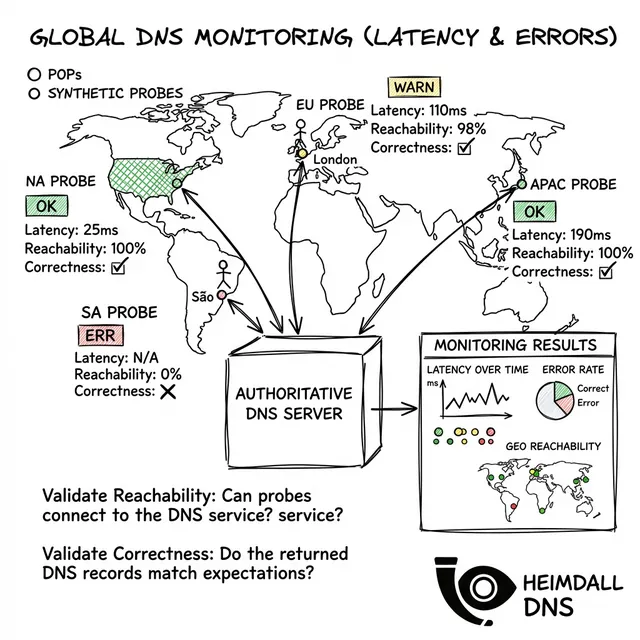

Eine ausgereifte SRE-Praxis erfordert die Überwachung spezifischer DNS-Signale. Validieren Sie die p99-Latenz und Fehlerquoten von mehreren globalen Standpunkten aus:

DNS ist langweilig, bis es Ihr Unternehmen bricht. Tools wie Heimdall Observer existieren, um diese Fehlermodi zu erkennen, bevor sie Endbenutzer beeinträchtigen.

Schließen Sie sich Tausenden von Teams an, die sich darauf verlassen, dass Heimdall ihre Websites und APIs rund um die Uhr online hält. Starten Sie noch heute mit unserem kostenlosen Plan.

Kostenlos mit der Überwachung beginnenInfrastructure engineer focused on DNS, networking, and the invisible layers that determine whether applications are reachable.