Les pannes de DNS sont souvent invisibles pour les systèmes de surveillance internes. Apprenez comment les chaînes de résolution récursive et la latence peuvent paralyser votre infrastructure.

Si vous avez été de garde assez longtemps, vous connaissez cette sensation. Les alertes PagerDuty s'allument, les tableaux de bord virent au rouge et les clients inondent les canaux de support. Votre base de données est saine. Vos serveurs d'application tournent. Les répartiteurs de charge signalent zéro connexion interrompue.

Alors, qu'est-ce qui est en panne au juste ?

Souvent, ce n'est pas du tout votre infrastructure. C'est le tissu conjonctif qui achemine le trafic vers votre porte d'entrée : le DNS. Tout semble sain jusqu'à ce que le trafic disparaisse. Les pannes DNS sont rarement évidentes car elles résident dans les couches situées entre votre utilisateur et votre périmètre. Voyons pourquoi cela se produit et comment vérifier votre pile de l'extérieur vers l'intérieur.

La plupart des configurations de surveillance souffrent de „cécité de l'intérieur vers l'extérieur“. Vos services internes s'envoient des pings à l'aide d'adresses IP privées ou d'une résolution locale au VPC. Ils signalent une disponibilité de 100 % car, dans le jardin clos de votre fournisseur de cloud, they can communicate perfectly.

Mais du point de vue de votre utilisateur, naviguer vers votre site est un voyage en plusieurs étapes à travers l'annuaire de l'internet public. Si cette résolution échoue, votre tableau de bord de métriques internes restera joyeusement vert alors que vos revenus tomberont à zéro.

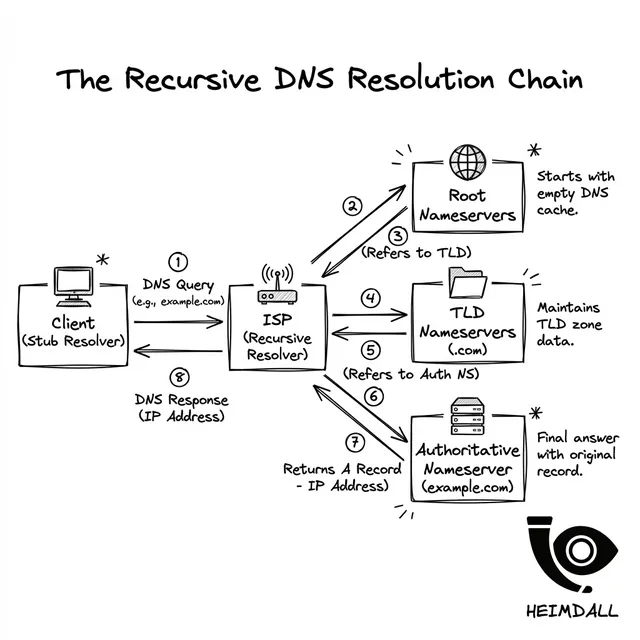

To understand why DNS fails, you have to understand how it resolves. When a user types your URL, their device doesn't just "know" your IP. It starts a recursive journey across the globe:

Le système d'exploitation du client interroge le DNS configuré (généralement un FAI ou 1.1.1.1). C'est le „premier kilomètre“ du DNS.

The ISP resolver checks its cache. If empty, it queries the Serveurs de Noms Racines for the TLD location.

La racine pointe le résolveur vers les serveurs de noms .com ou .io. Ceux-ci sont gérés au niveau du registre.

Enfin, la requête atteint votre fournisseur DNS (par exemple, Route53, Cloudflare). Ce n'est qu'alors que l'enregistrement IP final est renvoyé à l'utilisateur.

Chacun de ces sauts est un point de défaillance potentiel. Si vos serveurs faisant autorité perdent des paquets, les résolveurs récursifs peuvent expirer et renvoyer un SERVFAIL. Pire encore, si un serveur TLD contient des données obsolètes, votre trafic est envoyé dans le vide.

Les temps d'arrêt sont rarement causés par une seule défaillance. En matière de DNS, il s'agit souvent d'une séquence d'événements en cascade :

| Mode de défaillance | Symptôme | Méthode de détection |

|---|---|---|

| Paralysie TTL | Correctifs mettent 24h+ | Surveillance du Numéro de Série |

| Dérive d'enregistrement | Mauvaises IPs dans certaines régions | Vérifications Autoritatives Globales |

| Panne TLD | SERVFAIL global total | Validation Récursive Synthétique |

En 2016, une attaque DDoS massive contre Dyn DNS (un fournisseur faisant autorité) a paralysé Twitter, Netflix et GitHub. L'attaque ne visait pas les entreprises, mais les serveurs de noms du fournisseur DNS. Résultat ? Les résolveurs récursifs du monde entier ne parvenaient pas à trouver la source faisant autorité, entraînant une cascade massive de SERVFAIL.

Lorsque vous suspectez un problème DNS, arrêtez d'utiliser votre navigateur. Vous devez parler directement aux sources faisant autorité. Voici le chemin de diagnostic standard :

Utilisez dig pour interroger directement vos serveurs de noms. Cela contourne toute mise en cache du FAI :

dig @ns1.your-dns-provider.com yourdomain.com A

Utilisez dig +trace pour voir exactement où la chaîne de résolution se brise :

dig yourdomain.com +trace

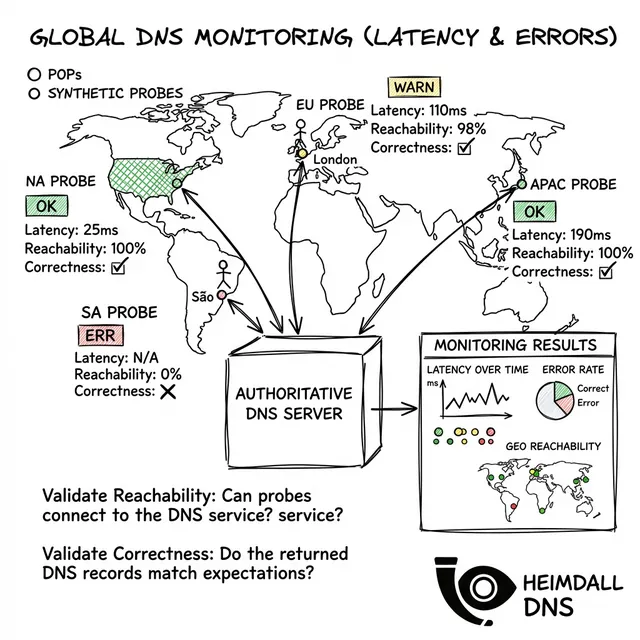

Une pratique SRE mature exige la surveillance de signaux DNS de pointe. Validez la la latence p99 et les taux d'erreur depuis plusieurs points d'observation mondiaux :

Le DNS est ennuyeux jusqu'à ce qu'il brise votre entreprise. Des outils comme Heimdall Observer existent pour détecter ces modes de défaillance avant qu'ils n'impactent vos utilisateurs finaux.

Rejoignez des milliers d'équipes qui comptent sur Heimdall pour maintenir leurs sites web et API en ligne 24h/24 et 7j/7. Commencez avec notre plan gratuit dès aujourd'hui.

Commencer la surveillance gratuitementIngénieur d'infrastructure axé sur le DNS, les réseaux et les couches invisibles qui déterminent si les applications sont accessibles.