Les renouvellements automatiques échouent silencieusement. Découvrez les modes de défaillance courants et pourquoi vous devez surveiller le point de terminaison.

L'introduction de Let's Encrypt et du protocole ACME a radicalement changé notre façon de gérer TLS. En réduisant les périodes de validité à 90 jours et en fournissant des outils comme Certbot, l'industrie est passée des rappels de calendrier manuels aux cronjobs automatisés.

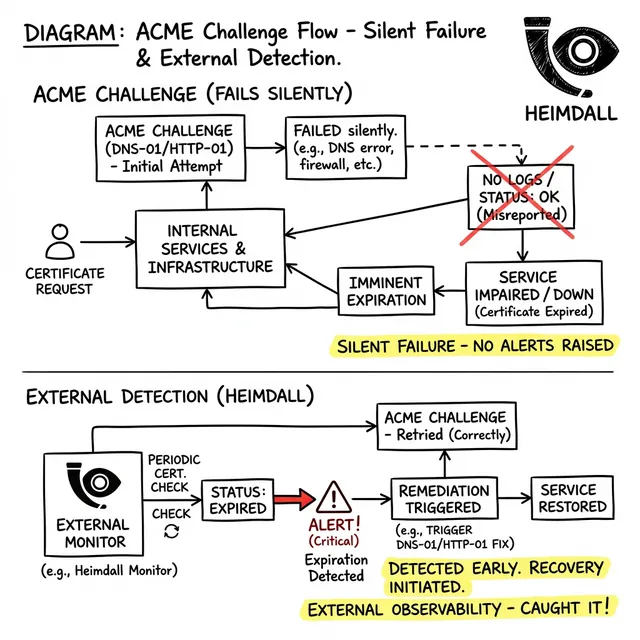

Cependant, l'automatisation introduit une nouvelle catégorie de défaillance : les pannes silencieuses. Si un script automatisé tombe en panne, il ne se plaint pas ; il s'arrête simplement de fonctionner. Et 30 jours plus tard, votre site Web se déconnecte.

Le protocole ACME exige que votre serveur prouve le contrôle d'un domaine. Il le fait via des défis, généralement HTTP-01 ou DNS-01. These mechanisms are highly sensitive to infrastructure changes.

| Type de panne | Symptôme | Méthode de détection |

|---|---|---|

| Blocage WAF | Le défi HTTP-01 échoue | Let's Encrypt renvoie 403 Forbidden |

| Propagation DNS | Enregistrement DNS-01 TXT trop lent | Le défi se termine avant que l'enregistrement ne soit visible |

| Limite de débit | Atteint le maximum de tentatives infructueuses | L'API ACME renvoie 429 Too Many Requests |

Les ingénieurs essaient souvent de résoudre ce problème en installant des agents qui recherchent le mot 'success' dans les journaux cron. C'est un anti-pattern dangereux. Même si Certbot négocie avec succès un nouveau certificat, votre application peut échouer à le recharger.

Si un processus NGINX refuse de se recharger en raison d'une erreur de syntaxe ailleurs dans sa configuration, le nouveau certificat restera sur le disque dur tandis que le processus actif continuera de servir l'ancien certificat expiré depuis la mémoire. Vos journaux annoncent un succès, mais vos utilisateurs verront toujours une panne.

Vous devez auditer la sortie réseau réelle. Vous pouvez utiliser curl pour extraire la date d'expiration exacte directement du socket actif :

curl -vI https://yourdomain.com 2>&1 | grep 'expire date'

Si cette date est inférieure à 20 jours et que vous utilisez Let's Encrypt, votre automatisation est en panne.

La seule façon fiable de surveiller les certificats automatisés est de l'extérieur. En intégrant Heimdall Observer dans votre pile de fiabilité, vous vérifiez le point de terminaison de manière cryptographique. Heimdall capture les renouvellements échoués bien avant le seuil critique.

Rejoignez des milliers d'équipes qui comptent sur Heimdall pour maintenir leurs sites web et API en ligne 24h/24 et 7j/7. Commencez avec notre plan gratuit dès aujourd'hui.

Commencer la surveillance gratuitementIngénieur d'infrastructure axé sur le DNS, les réseaux et les couches invisibles qui déterminent si les applications sont accessibles.