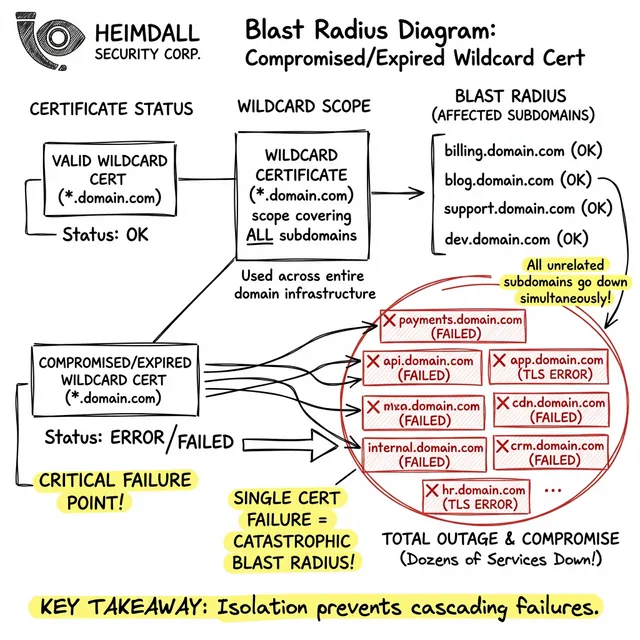

Les certificats Wildcard sont pratiques mais créent des zones d'impact massives. Découvrez comment un wildcard qui expire fait chuter des dizaines de sous-domaines.

Un seul certificat wildcard (*.yourdomain.com) est très pratique. Avec un seul actif cryptographique, vous pouvez sécuriser votre API, votre environnement de staging, vos tableaux de bord et vos panneaux d'administration internes. Mais en matière de fiabilité des systèmes, la commodité est souvent l'ennemie de la résilience.

La plupart des incidents ne sont pas causés par une seule défaillance. Ils sont causés par des composants étroitement couplés qui échouent simultanément. Les certificats Wildcard représentent un point de défaillance unique massif et fragile.

Lorsqu'un certificat SAN (Subject Alternative Name) à portée restreinte expire — par exemple, api.staging.yourdomain.com — seule l'API de staging se déconnecte. L'incident est localisé.

Lorsqu'un certificat wildcard expire, le rayon d'impact est catastrophique. Chaque point de terminaison s'appuyant sur cette paire de clés échoue à la même milliseconde. Votre site marketing public chute. Votre API de paiement interrompt les handshakes. Même vos tableaux de bord de déploiement internes deviennent inaccessibles, bloquant les équipes opérationnelles hors des outils dont elles ont besoin pour résoudre le problème.

Au-delà de l'expiration, les wildcards introduisent de graves implications de sécurité. Pour utiliser un wildcard dans une architecture de microservices distribuée, la clé privée doit être copie et distribuée à plusieurs contrôleurs d'entrée, équilibreurs de charge et CDN externes.

Si un seul nœud périphérique est compromis et que la clé privée est extraite, l'attaquant peut usurper l'identité de n'importe quel sous-domaine. Il n'intercepte pas seulement le trafic de staging ; il possède le matériel cryptographique pour se masquer en tant que points de terminaison d'authentification de production.

Le suivi des wildcards est notoirement difficile car vous ne pouvez pas simplement scanner un fichier de zone pour savoir où le certificat est déployé. En pratique, cela échoue souvent car les équipes opérationnelles perdent la trace des équilibreurs de charge hérités qui utilisent encore l'ancien wildcard après une migration.

La meilleure pratique architecturale consiste à utiliser des certificats SAN granulaires et renouvelés automatiquement par frontière de service.

Pour gérer le volume accru de certificats localisés, vous ne pouvez pas vous fier à un suivi manuel. Heimdall Observer offre une visibilité complète sur ces points de terminaison granulaires. En surveillant chaque sous-domaine individuellement, Heimdall s'assure que chaque portée TLS est validée, sans le rayon d'impact catastrophique d'un wildcard.

Rejoignez des milliers d'équipes qui comptent sur Heimdall pour maintenir leurs sites web et API en ligne 24h/24 et 7j/7. Commencez avec notre plan gratuit dès aujourd'hui.

Commencer la surveillance gratuitementIngénieur senior en fiabilité des systèmes (SRE) axé sur la disponibilité, la réponse aux incidents et la construction de systèmes de surveillance qui révèlent les problèmes avant que les utilisateurs ne s'en aperçoivent.