Un guide complet sur les cycles de vie TLS, les pannes d'expiration courantes et comment implémenter une surveillance synthétique robuste.

L'infrastructure moderne repose entièrement sur la confiance cryptographique pour sécuriser les communications. Pourtant, malgré des budgets infinis et des outils APM sophistiqués, les grandes plateformes continuent de subir des pannes dévastatrices pour une raison d'une simplicité déconcertante : quelqu'un a oublié de renouveler un fichier.

La fragilité du cycle de vie TLS signifie que lorsque les certificats échouent, ils échouent durement. Il n'y a pas de dégradation gracieuse en cryptographie. Si un certificat expire ou qu'une chaîne de confiance se brise, l'application se déconnecte instantanément pour tous les clients.

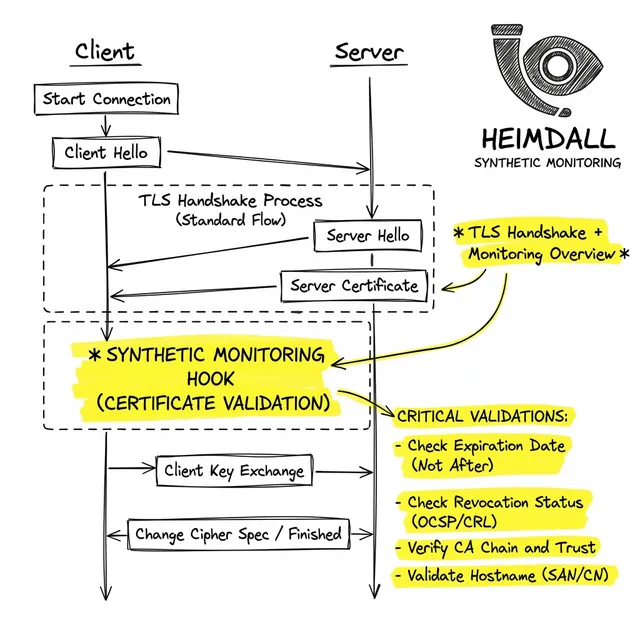

Pour comprendre comment surveiller les certificats, nous devons d'abord examiner comment le handshake TLS valide la confiance. Lorsqu'un client se connecte à votre routeur périphérique, il effectue des handshakes cryptographiques exigeant deux choses :

En pratique, cela échoue généralement parce que les contrôles de santé internes vérifient uniquement qu'un processus est en cours d'exécution, et non que le point de terminaison public présente une cryptographie valide. Les défaillances les plus courantes sont :

Une équipe d'exploitation achète un certificat d'un an, l'installe manuellement sur un répartiteur de charge et quitte l'entreprise 8 mois plus tard. L'e-mail de renouvellement est envoyé à une boîte de réception partagée non surveillée. Le certificat expire, mettant fin à tout le trafic entrant.

Un serveur fournit le certificat feuille (leaf), mais ne fournit pas les certificats intermédiaires requis pour construire un chemin vers l'AC racine. Les navigateurs disposant d'intermédiaires en cache peuvent réussir, tandis que les outils CLI et les API échouent durement.

Face à un problème TLS suspect, vous ne pouvez pas vous fier aux cadenas des navigateurs. Vous devez utiliser des outils qui vous montrent les paramètres bruts du handshake. L'outil définitif est openssl:

echo | openssl s_client -showcerts -servername yourdomain.com -connect yourdomain.com:443 2>/dev/null | openssl x509 -inform pem -noout -dates

Cette commande initialise un handshake, analyse le certificat feuille renvoyé et génère les horodatages exacts 'notBefore' and 'notAfter'.

La surveillance des certificats en suivant les horodatages des fichiers sur disque est un anti-pattern. Ce qui compte réellement en production, c'est ce que le proxy de périphérie sert au monde.

Une posture de surveillance mature exige des sondes synthétiques qui se connectent fréquemment à vos points de terminaison publics, négocient TLS et vérifient que la date d'expiration est supérieure à un seuil de sécurité (par exemple, 30 jours). Si le seuil est franchi, cela génère un ticket.

La clé de l'assurance de sécurité est de supprimer les hypothèses sur les scripts automatisés et de vérifier le endpoint. En déployant Heimdall Observer, les équipes peuvent auditer en continu tous les points de terminaison.

Rejoignez des milliers d'équipes qui comptent sur Heimdall pour maintenir leurs sites web et API en ligne 24h/24 et 7j/7. Commencez avec notre plan gratuit dès aujourd'hui.

Commencer la surveillance gratuitementIngénieur senior en fiabilité des systèmes (SRE) axé sur la disponibilité, la réponse aux incidents et la construction de systèmes de surveillance qui révèlent les problèmes avant que les utilisateurs ne s'en aperçoivent.