秘密鍵が漏洩した場合、失効処理によって保護されるはずです。しかし、プロローグやOCSPが本番環境で失敗する理由を探ります。

TLS秘密鍵が漏洩または侵害された場合、証明書は有効期限前に無効化(失効)されなければなりません。暗号化エコシステムは、クライアントにこの無効化を伝えるために、証明書失効リスト(CRL)とオンライン証明書状態プロトコル(OCSP)に依存しています。

しかし、分散ネットワークにおいて、リアルタイムのグローバルな状態を維持することは非常に困難です。このため、失効メカニズムはしばしば「見えない失敗」を経験します。

CRLは単に、CAが失効させたシリアル番号の、規模が大きく、たまにしか更新されないリストです。インターネットの成長に伴い、この巨大なリストをダウンロードすることは持続不可能になりました。これを解決するためにOCSPが発明され、クライアントがリアルタイムでCAのレスポンダー(応答機)に問い合わせて状態を確認できるようになりました。

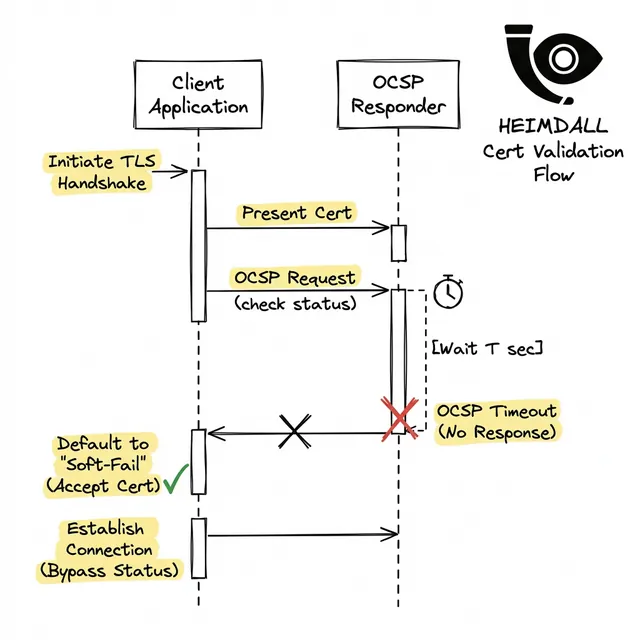

OCSPの致命的な欠陥は、遅延(レイテンシー)と信頼性です。ブラウザがページを読み込む前にOCSPの確認を要求し、CAのレスポンダーがダウンしているかファイアウォールでブロックされている場合、どうなるでしょうか?

ブラウザが厳格なエラー(Hard-Fail)を出すと、サードパーティの障害によってウェブサイトがアクセス不能になります。CAの障害時にインターネット全体を停止させないため、ブラウザは「Soft-Fail」を実装しました。OCSPレスポンダーがタイムアウトした場合、ブラウザは証明書が有効であるとみなします。

つまり、侵害された証明書を持つネットワーク攻撃者は、クライアントのOCSPリクエストをブロックするだけで、Soft-Failを強制し、サーバーになりすますことに成功してしまいます。

この解決策が「OCSPステープリング」です。クライアントがCAに問い合わせる代わりに、サーバーが非同期でCAから署名付きOCSP応答を取得し、TLSハンドシェイクに「ステープル(ホチキス留め)」します。

サーバーが応答を正しくステープルしているかをデバッグおよび検証するには、OpenSSLを使用します:

openssl s_client -connect yourdomain.com:443 -status < /dev/null | grep -A 17 'OCSP response:'

もし 'OCSP response: no response sent' と返された場合、ステープリングの設定が間違っており、検証の負担と遅延がユーザーに押し付けられています。

ステープリングの管理と信頼チェーンの評価には、継続的な外部検証が必要です。Heimdall Observerは、複数の観点から詳細なTLSインスペクションをシステマティックに強制し、エンドポイントが信頼できる暗号を提供している確固たる証拠を提供します。

DNS、ネットワーク、そしてアプリケーションが到達可能かどうかを決定する見えない層に焦点を当てたインフラストラクチャエンジニア。