自動更新はサイレントに失敗します。一般的な失敗モードと、なぜエンドポイントを監視する必要があるのかを学びます。

Let's EncryptとACMEプロトコルの導入により、TLSの処理方法は劇的に変化しました。有効期間を90日に短縮し、Certbotのようなツールを提供することで、業界は手動のカレンダーアラームから自動化されたcronジョブへとシフトしました。

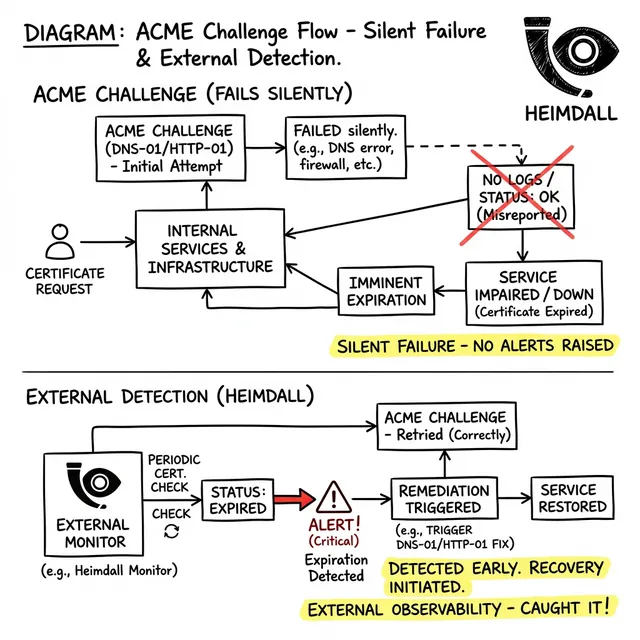

しかし、自動化は新しいカテゴリの障害である「サイレント障害」を引き起こします。自動化されたスクリプトが壊れても、不平を言うことはありません。ただ動かなくなるだけです。そして30日後、Webサイトはオフラインになります。

ACMEプロトコルは、サーバーがドメインの制御を証明することを要求します。これは通常、HTTP-01またはDNS-01のチャレンジを介して行われます。これらのメカニズムは、インフラストラクチャの変更に非常に敏感です。

| 障害タイプ | 症状 | 検出方法 |

|---|---|---|

| WAFによるブロック | HTTP-01チャレンジ失敗 | Let's Encryptが403 Forbiddenを返す |

| DNSプロパゲーション | DNS-01 TXTレコードが遅すぎる | レコードが表示される前にチャレンジが完了する |

| レート制限 | 最大失敗試行回数に達する | ACME APIが429 Too Many Requestsを返す |

エンジニアは、cronログから「success」という単語を検索するエージェントをインストールすることで、これを解決しようとすることがよくあります。これは危険なアンチパターンです。Certbotが正常に新しい証明書を交渉できても、アプリケーションがそれを再読み込みできない場合があります。

NGINXプロセスが設定ファイルの別の場所にある構文エラーのために再読み込みを拒否した場合、新しい証明書はハードドライブに保存されたまま、アクティブなプロセスは期限切れの古い証明書をメモリから提供し続けます。ログは成功を示していても、ユーザーは障害に見舞われます。

実際のネットワーク出力を監査する必要があります。curlを使用して、アクティブなソケットから正確な有効期限を直接抽出できます:

curl -vI https://yourdomain.com 2>&1 | grep 'expire date'

この日付が20日以内であり、Let's Encryptを使用している場合、自動化は壊れています。

自動化された証明書を監視する唯一の信頼できる方法は、外部からです。Heimdall Observerをスタックに統合することで、エンドポイントを暗号的に検証できます。Heimdallは、重大なしきい値に達する前に失敗した更新を確実にキャッチします。

DNS、ネットワーク、そしてアプリケーションが到達可能かどうかを決定する見えない層に焦点を当てたインフラストラクチャエンジニア。