TLSのライフサイクル、一般的な有効期限切れの障害、および堅牢な合成監視の実装方法に関する包括的なガイド。

最新のインフラストラクチャは、通信を保護するために暗号化された信頼に完全に依存しています。しかし、無限の予算と高度なAPMツールがあるにもかかわらず、主要なプラットフォームは非常に単純な理由で壊滅的な障害に見舞われ続けています。誰かがファイルの更新を忘れたからです。

TLSライフサイクルの脆弱性は、証明書が失敗したときに完全にダウンすることを意味します。暗号化に緩やかなドロップダウンはありません。証明書の期限が切れたり、信頼チェーンが壊れたりすると、アプリケーションはすべてのクライアントに対して即座にオフラインになります。

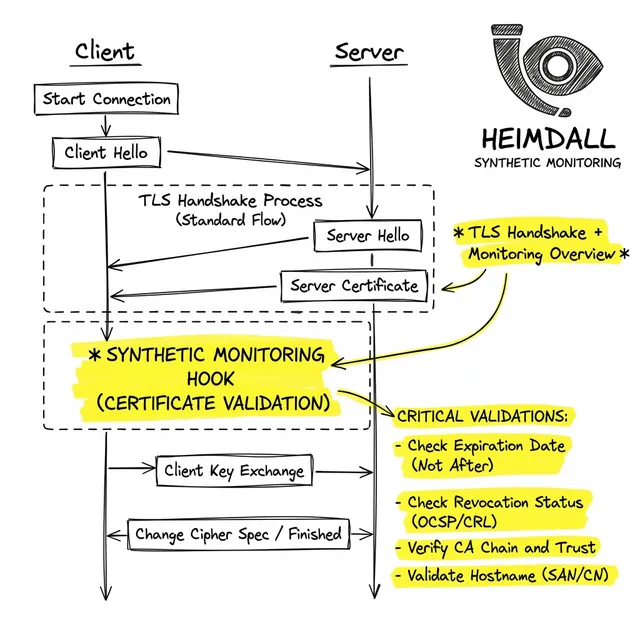

証明書を監視する方法を理解するには、まずTLSハンドシェイクが信頼をどのように検証するかを見る必要があります。クライアントがエッジルーターに接続すると、次の2つのことを要求する暗号化ハンドシェイクを実行します。

実際には、内部のヘルスチェックがプロセスの実行のみを検証し、パブリック向けのエンドポイントが有効な暗号化を提供しているかを検証していないため、失敗することがよくあります。最も一般的な障害は次のとおりです。

運用チームが1年の証明書を購入し、ロードバランサーに手動でインストールし、8ヶ月後に会社を辞めます。更新のメールは監視されていない共有の受信トレイに届き、証明書が期限切れになり、すべてのインバウンドトラフィックが切断されます。

サーバーがリーフ証明書を提供しますが、ルートCAへのパスを構築するために必要な中間証明書の提供に失敗します。ブラウザはキャッシュされた中間証明書で成功するかもしれませんが、CLIツールやAPIは失敗します。

TLSの問題が疑われる場合、ブラウザの南京錠に頼ることはできません。生のハンドシェイクパラメータを表示するツールを使用する必要があります。決定的なツールはopensslです:

echo | openssl s_client -showcerts -servername yourdomain.com -connect yourdomain.com:443 2>/dev/null | openssl x509 -inform pem -noout -dates

このコマンドはハンドシェイクを開始し、返されたリーフ証明書を解析し、正確な 'notBefore' と 'notAfter' のタイムスタンプを出力します。

ディスク上のファイルのタイムスタンプを追跡して証明書を監視することはアンチパターンです。本番環境で実際に重要なのは、エッジプロキシが世界に何を提供しているかです。

成熟した監視には、パブリックエンドポイントに頻繁に接続し、有効期限が安全な基準値(例: 30日)より大きいことを検証する合成プローブが必要です。これに下回るとチケットが生成されます。

TLSの信頼性の鍵は、自動化スクリプトに関する思い込みを排除し、エンドポイントの出力を検証することです。Heimdall Observerを導入することで、チームはすべてのエンドポイントを継続的に監査できます。

可用性、インシデント対応、そしてユーザーが気づく前に問題を表面化させるモニタリングシステムの構築に焦点を当てた、シニアシステム信頼性エンジニア(SRE)。