Renovações automatizadas falham silenciosamente. Aprenda os modos de falha comuns de desafios ACME e por que você deve monitorar o endpoint.

A introdução do Let's Encrypt e do protocolo ACME alterou drasticamente como lidamos com TLS. Ao reduzir os períodos de validade para 90 dias e fornecer ferramentas como o Certbot, a indústria mudou de lembretes manuais no calendário para cronjobs automatizados.

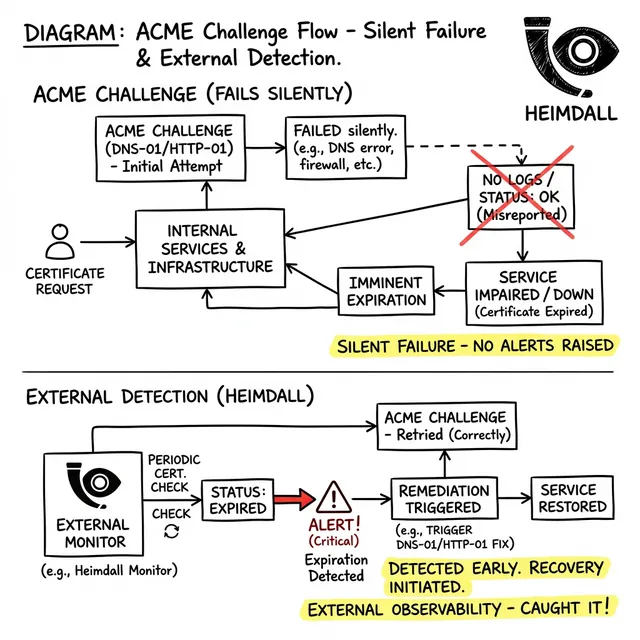

No entanto, a automação introduz uma nova categoria de falha: falhas silenciosas. Se um script automatizado quebrar, ele não reclama; ele simplesmente para de funcionar. E 30 dias depois, seu site fica offline.

O protocolo ACME exige que seu servidor prove o controle sobre um domínio. Ele faz isso via desafios, tipicamente HTTP-01 ou DNS-01. Esses mecanismos são altamente sensíveis a mudanças na infraestrutura.

| Tipo de Falha | Sintoma | Método de Detecção |

|---|---|---|

| Bloqueio de WAF | Falha no desafio HTTP-01 | Let's Encrypt retorna 403 Forbidden |

| Propagação DNS | DNS-01 TXT muito lento | Desafio completa antes do registro estar visível |

| Limite de Taxa | Atinge max tentativas fracassadas | API ACME retorna 429 Too Many Requests |

Engenheiros frequentemente tentam resolver isso instalando agentes que buscam a palavra 'success' nos logs do cron. Isso é um anti-padrão perigoso. Mesmo que o Certbot negocie com sucesso um novo certificado e salve arquivos .pem no disco, seu aplicativo pode falhar ao carregar.

Se um processo NGINX se recusar a recarregar devido a um erro de sintaxe em outro lugar de sua config, o novo certificado ficará parado no disco enquanto o processo ativo continua servindo o certificado expirado da memória. Seus logs dizem sucesso, mas seus usuários verão uma queda.

Você deve auditar a saída de rede real. Você pode usar o curl para extrair a data de expiração exata diretamente do socket ativo:

curl -vI https://seudominio.com 2>&1 | grep 'expire date'

Se essa data estiver dentro de 20 dias e você usa Let's Encrypt, sua automação provavelmente está quebrada.

A única maneira confiável de monitorar certificados automatizados é pelo lado de fora. Integrando o Heimdall Observer em sua escalabilidade, você muda da esperança de que cronjobs funcionem para a verificação criptográfica do endpoint. O Heimdall interroga continuamente sua camada TLS pública, capturando falhas bem antes do limite crítico.

Junte-se a milhares de equipes que confiam no Heimdall para manter seus sites e APIs online 24/7. Comece com nosso plano gratuito hoje.

Comece a monitorar gratuitamenteEngenheiro de infraestrutura focado em DNS, redes e nas camadas invisíveis que determinan se as aplicações são alcançáveis.