Certificados Wildcard são convenientes, mas criam zonas de impacto massivas. Aprenda como um certificado expirando derruba dezenas de subdomínios.

Um único certificado wildcard (*.seudominio.com) é profundamente conveniente. Com um ativo criptográfico, você pode proteger sua API, ambiente de testes, dashboards e painéis internos. Mas na resiliência de sistemas, a conveniência costuma ser inimiga da resiliência.

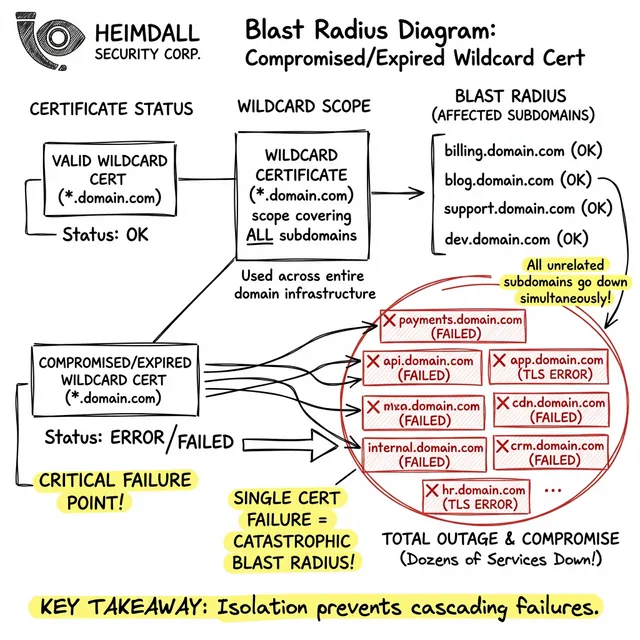

A maioria dos incidentes não é causada por uma única falha. Eles são causados por componentes acoplados falhando simultaneamente. Certificados Wildcard representam um ponto de falha único massivo e frágil.

Quando um certificado SAN de escopo fechado expira — por exemplo, api.staging.seudominio.com — apenas a API de staging fica offline. O incidente é localizado.

Quando um certificado wildcard expira, o raio de impacto é catastrófico. Todos os endpoints que dependem dessa chave falham no exato mesmo milissegundo. Seu site de marketing cai. Sua API de pagamentos encerra handshakes. Até seus dashboards internos, travando equipes de operações fora das ferramentas que precisam para consertar.

Além da expiração, wildcards introduzem graves implicações de segurança. Para usar um wildcard em uma arquitetura de microsserviços, a chave privada deve ser copiada e distribuída para múltiplos controladores Ingress, balancers e CDNs.

Se um nó de borda for comprometido e a chave privada extraída, o invasor pode se passar por qualquer subdomínio. Eles não estão apenas interceptando tráfego de staging; possuem material criptográfico para mascarar seus endpoints de autenticação de produção.

Rastrear wildcards é difícil porque você não pode simplesmente varrer um arquivo de zona para saber onde o certificado está implantado. Na prática, isso falha porque equipes perdem o controle de quais balancers legados ainda usam o wildcard após migrações.

A melhor prática arquitetural é utilizar certificados SAN granulares e automaticamente renovados por limite de serviço.

Para gerenciar o volume, você não pode confiar no rastreamento manual. O Heimdall Observer proveem visão abrangente nesses endpoints. Monitorando subdomínios individualmente, Heimdall garante que cada escopo TLS seja validado, dando controle sem o raio de impacto de um wildcard.

Junte-se a milhares de equipes que confiam no Heimdall para manter seus sites e APIs online 24/7. Comece com nosso plano gratuito hoje.

Comece a monitorar gratuitamenteEngenheiro de Confiabilidade de Sistemas (SRE) Sênior focado em disponibilidade, resposta a incidentes e construção de sistemas de monitoramento que antecipam problemas antes que os usuários percebam.