Quando uma chave privada vaza, a revogação supõe te proteger. Explore por que CRLs e OCSP falham em ambientes de produção.

Quando uma chave privada TLS vaza ou é comprometida, o certificado deve ser invalidado antes da validade. O ecossistema criptográfico depende de Listas de Revogação de Certificados (CRL) e do Online Certificate Status Protocol (OCSP) para comunicar isso.

Contudo, em redes distribuídas, manter estado global em tempo real é incrivelmente difícil. Por conta disso, mecanismos de revogação frequentemente experimentam falhas invisíveis.

Uma CRL é uma lista grande e raramente atualizada de números de série que uma CA revogou. Com o crescimento da internet, baixar listas ficou inviável. O OCSP foi inventado resolvendo isso: clientes consultam respondentes CA em tempo real checando status.

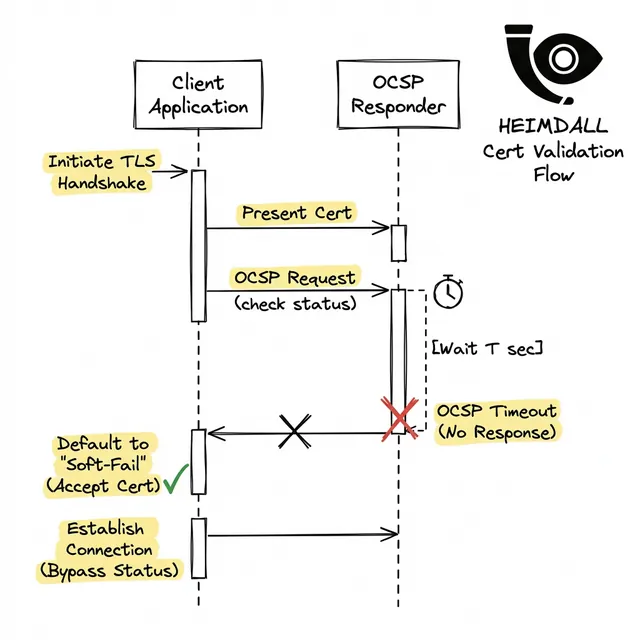

O defeito fatal do OCSP é a latência e confiabilidade. Se o navegador exige um check do OCSP antes de carregar, e o respondente está offline ou bloqueado por firewall, o que acontece?

Se o navegador der erro duro (hard-fail), o site cai por causa de uma queda de terceiro. Para prevenir derrubar a internet em quebras de CA, navegadores implementaram 'soft-fail'. Se der timeout, o navegador assume que é válido.

Isso significa que um atacante de rede munido de um certificado revogado pode simplesmente bloquear requisições OCSP, forçando soft-fail e fingindo ser o servidor.

A solução é o OCSP Stapling. Em vez de o cliente perguntar à CA, seu servidor busca assinado assíncronos da CA e 'grampeia' ao handshake.

Para depurar se o seu servidor está stapling corretamente, use OpenSSL:

openssl s_client -connect seudominio.com:443 -status < /dev/null | grep -A 17 'OCSP response:'

Se retornar 'OCSP response: no response sent', seu stapling está mal configurado, jogando a carga de validação e latência de volta para seus usuários.

Gerenciar stapling e avaliar cadeias exige auditoria externa contínua. Heimdall Observer inspeciona profundamente de múltiplos vantage points. Monitorando com o Heimdall, ganha-se prova de que seus endpoints servem criptografia confiável que não disparará falhas ocultas na borda.

Junte-se a milhares de equipes que confiam no Heimdall para manter seus sites e APIs online 24/7. Comece com nosso plano gratuito hoje.

Comece a monitorar gratuitamenteEngenheiro de infraestrutura focado em DNS, redes e nas camadas invisíveis que determinan se as aplicações são alcançáveis.