Las renovaciones automáticas fallan silenciosamente. Aprenda los modos de falla comunes y por qué debe monitorear el punto final.

La introducción de Let's Encrypt y el protocolo ACME cambiaron drásticamente la forma en que manejamos TLS. Al reducir los períodos de validez a 90 días y proporcionar herramientas como Certbot, la industria pasó de recordatorios manuales en el calendario a cronjobs automatizados.

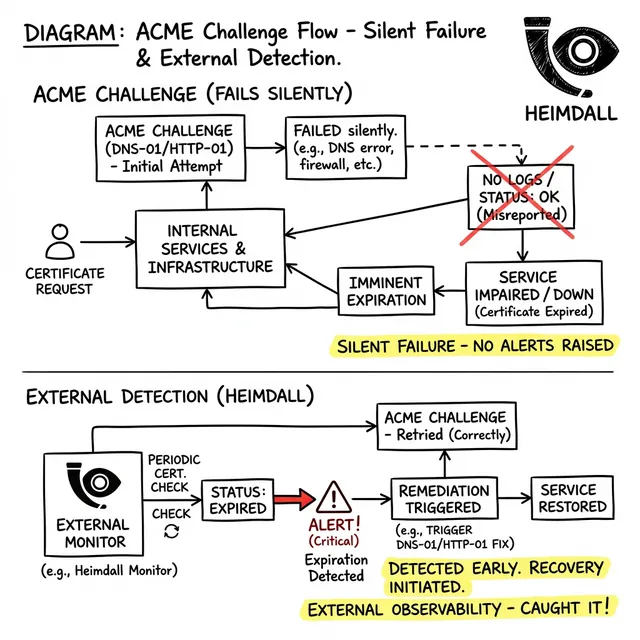

Sin embargo, la automatización introduce una nueva categoría de falla: fallas silenciosas. Si un script automatizado se rompe, no se queja; simplemente deja de funcionar. Y 30 días después, su sitio web se desconecta.

El protocolo ACME requiere que su servidor demuestre el control sobre un dominio. Lo hace a través de desafíos, típicamente HTTP-01 o DNS-01. Estos mecanismos son altamente sensibles a los cambios de infraestructura.

| Tipo de Falla | Síntoma | Método de Detección |

|---|---|---|

| Bloqueo de WAF | Falla el desafío HTTP-01 | Let's Encrypt devuelve 403 Forbidden |

| Propagación DNS | Registro DNS-01 TXT muy lento | El desafío se completa antes de que el registro sea visible |

| Límite de Tasa | Alcanza el máximo de intentos fallidos | La API de ACME devuelve 429 Too Many Requests |

Los ingenieros a menudo intentan resolver esto instalando agentes que buscan la palabra 'success' en los registros de cron. Este es un antipatrón peligroso. Incluso si Certbot negocia con éxito un nuevo certificado, su aplicación puede fallar al recargarlo.

Si un proceso NGINX se niega a recargarse debido a un error de sintaxis en otra parte de su configuración, el nuevo certificado se quedará en el disco mientras el proceso activo continúa sirviendo el certificado expirado de la memoria. Sus registros dicen éxito, pero sus usuarios verán una caída.

Debe auditar la salida de red real. Puede usar curl para extraer la fecha de expiración exacta directamente del socket activo:

curl -vI https://yourdomain.com 2>&1 | grep 'expire date'

Si esta fecha está dentro de los 20 días y usa Let's Encrypt, su automatización probablemente esté rota.

La única forma confiable de monitorear certificados automatizados es desde el exterior. Al integrar Heimdall Observer en su pila de confiabilidad, verifica el punto final criptográficamente. Heimdall captura renovaciones fallidas mucho antes del límite crítico.

Heimdall Observer fue construido para proteger su infraestructura digital. Comience hoy con alertas en tiempo real, análisis detallados y monitoreo confiable.

Comienza GratisIngeniero de infraestructura enfocado en DNS, redes y las capas invisibles que determinan si las aplicaciones son accesibles.