Cuando una clave privada se ve comprometida, la revocación debería protegerlo. Explore por qué las CRL y OCSP fallan en producción.

Cuando una clave privada TLS se filtra o se ve comprometida, el certificado debe invalidarse antes de su fecha de vencimiento. El ecosistema criptográfico se basa en las Listas de Revocación de Certificados (CRL) y el Protocolo de Estado de Certificados en Línea (OCSP) para comunicar esta invalidación a los clientes.

Sin embargo, en las redes distribuidas, mantener el estado global en tiempo real es increíblemente difícil. Debido a esto, los mecanismos de revocación con frecuencia experimentan fallas invisibles.

Una CRL es simplemente una lista grande que se actualiza ocasionalmente de los números de serie que una CA ha revocado. A medida que creció Internet, la descarga de listas masivas se volvió insostenible. OCSP se inventó para resolver esto, permitiendo a los clientes consultar a un respondedor de CA en tiempo real para verificar el estado.

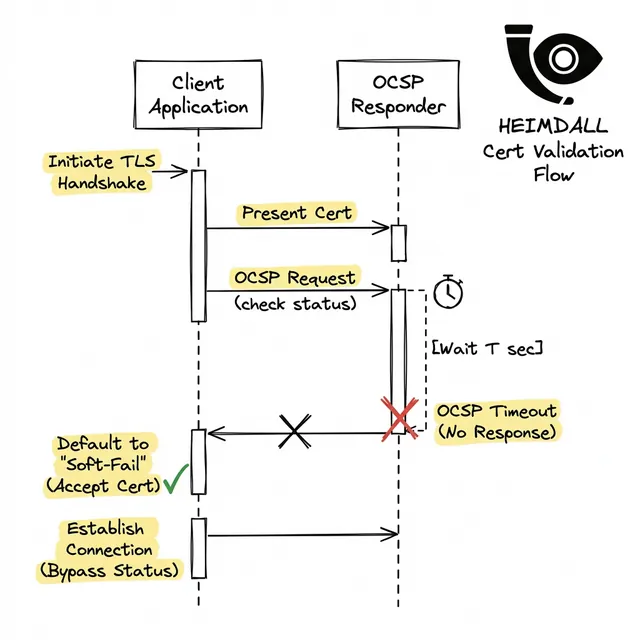

El defecto fatal de OCSP es la latencia y la confiabilidad. Si un navegador requiere una verificación de OCSP antes de cargar una página, y el respondedor de la CA está fuera de línea o bloqueado por un firewall, ¿qué sucede?

Si el navegador falla por completo (hard-fail), el sitio web se desconecta debido a una interrupción de un tercero. Para evitar la caída de Internet durante las interrupciones de CA, los navegadores implementaron 'soft-fail'. Si el respondedor OCSP agota el tiempo de espera, el navegador simplemente asume que es válido.

Esto significa que un atacante de red que tiene un certificado comprometido simplemente puede bloquear las solicitudes OCSP del cliente, forzar un soft-fail y hacerse pasar por el servidor con éxito.

La solución a esto es OCSP Stapling. En lugar de que el cliente le pregunte a la CA, su servidor obtiene de forma asíncrona una respuesta OCSP firmada de la CA y la 'engrapa' (staples) al protocolo de enlace TLS.

To debug and verify if your server is correctly stapling responses, use OpenSSL:

openssl s_client -connect yourdomain.com:443 -status < /dev/null | grep -A 17 'OCSP response:'

Si devuelve 'OCSP response: no response sent', su engrapado está mal configurado, lo que devuelve la carga de validación y la latencia a sus usuarios.

La gestión del engrapado y la evaluación de las cadenas de confianza requieren una validación externa continua. Heimdall Observer hace cumplir sistemáticamente la inspección profunda de TLS desde múltiples puntos de vista, garantizando que sus puntos finales sirvan criptografía confiable.

Heimdall Observer fue construido para proteger su infraestructura digital. Comience hoy con alertas en tiempo real, análisis detallados y monitoreo confiable.

Comienza GratisIngeniero de infraestructura enfocado en DNS, redes y las capas invisibles que determinan si las aplicaciones son accesibles.