Los certificados Wildcard son convenientes pero crean zonas de impacto masivas. Aprenda cómo un wildcard que expira derriba docenas de subdominios.

Un solo certificado wildcard (*.yourdomain.com) es profundamente conveniente. Con un activo criptográfico, puede asegurar su API, su entorno de pruebas, sus paneles de control y sus paneles de administración internos. Pero en la confiabilidad del sistema, la conveniencia suele ser enemiga de la resiliencia.

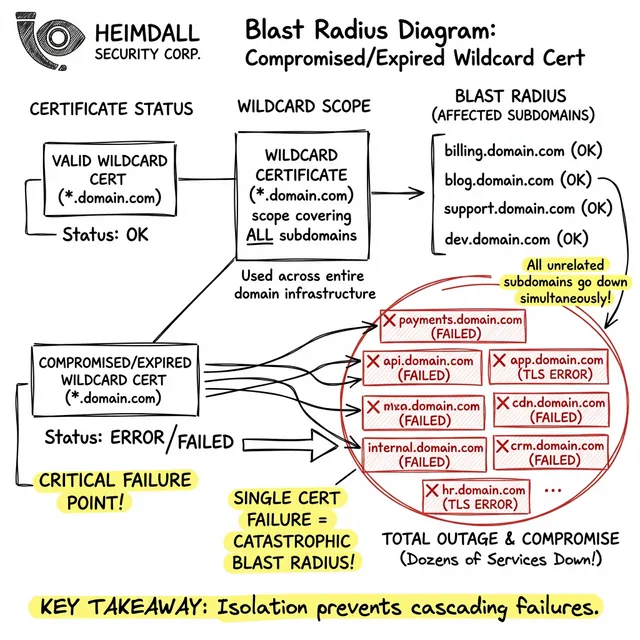

La mayoría de los incidentes no son causados por una sola falla. Son causados por componentes estrechamente acoplados que fallan simultáneamente. Los certificados Wildcard representan un punto único de falla masivo y frágil.

Cuando un certificado SAN (Subject Alternative Name) de alcance reducido expira —por ejemplo, api.staging.yourdomain.com— solo la API de pruebas se desconecta. El incidente está localizado.

Cuando un certificado wildcard expira, el radio de impacto es catastrófico. Cada punto final que depende de ese par de claves falla en el mismo milisegundo. Su sitio de marketing cae. Su API de pagos termina los handshakes. Incluso sus paneles de implementación internos se vuelven inalcanzables, bloqueando a los equipos de operaciones fuera de las herramientas que necesitan para solucionar el problema.

Más allá de la expiración, los wildcards introducen graves implicaciones de seguridad. Para usar un wildcard en una arquitectura de microservicios distribuida, la clave privada debe copiarse y distribuirse a múltiples controladores de ingreso, balanceadores de carga y CDN externos.

Si un solo nodo de borde se ve comprometido y se extrae la clave privada, el atacante puede hacerse pasar por cualquier subdominio. No solo interceptan el tráfico de pruebas; poseen el material criptográfico para enmascarar sus puntos finales de autenticación de producción.

Rastrear wildcards es notoriamente difícil porque no se puede simplemente escanear un archivo de zona para saber dónde está implementado el certificado. En la práctica, esto suele fallar porque los equipos de operaciones pierden el rastro de qué balanceadores de carga heredados todavía utilizan el comodín antiguo después de una migración.

La mejor práctica arquitectónica es utilizar certificados SAN granulares y renovados automáticamente por límite de servicio.

Para administrar el mayor volumen de certificados localizados, no puede confiar en el seguimiento manual. Heimdall Observer brinda visibilidad integral de estos puntos finales granulares. Al monitorear cada subdominio individualmente, Heimdall garantiza que cada alcance de TLS se valide, sin el radio de impacto catastrófico de un wildcard.

Heimdall Observer fue construido para proteger su infraestructura digital. Comience hoy con alertas en tiempo real, análisis detallados y monitoreo confiable.

Comienza GratisIngeniero sénior de confiabilidad de sistemas (SRE) enfocado en la disponibilidad, respuesta a incidentes y construcción de sistemas de monitoreo que revelen problemas antes de que los usuarios lo noten.