Aprenda a aislar, diagnosticar y solucionar certificados intermedios faltantes que causan fallas intermitentes de protocolo de enlace TLS.

Una de las fallas de red más insidiosas ocurre cuando un sitio web se carga perfectamente bien en su computadora portátil, pero los clientes de API, las aplicaciones móviles o los webhooks de backend fallan con un error de certificado no confiable. Esta es la marca de una cadena de certificados incompleta.

Todo parece saludable hasta que el tráfico desaparece de tipos de clientes específicos. Analicemos exactamente por qué sucede esto y cómo demostrarlo.

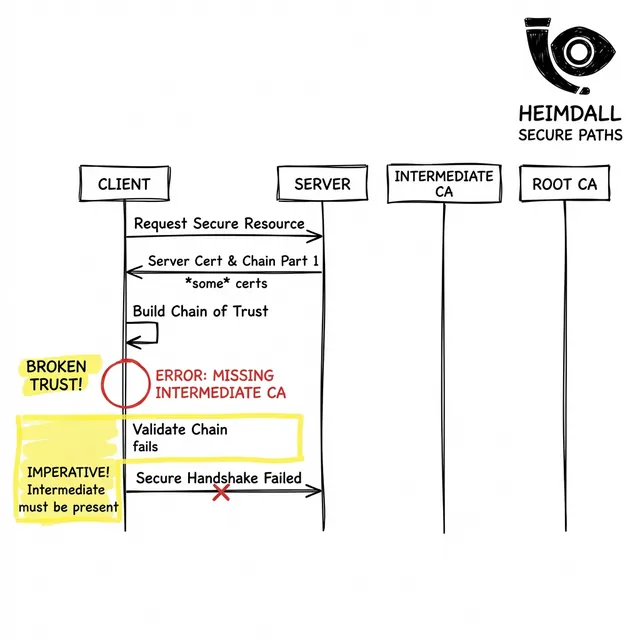

Cuando adquiere un certificado TLS, rara vez lo firma directamente una Autoridad de Certificación (CA) Raíz que existe en el almacén de confianza de un dispositivo. En cambio, lo firma una CA Intermedia para proteger las claves raíz.

Debido a que el cliente no conoce esta CA Intermedia, la especificación TLS requiere que su servidor adjunte los certificados intermedios durante el protocolo de enlace. Si solo configura su servidor con el certificado de hoja, el cliente no puede construir una ruta a la Raíz confiable.

¿Si la cadena está rota, por qué Chrome sigue mostrando un candado verde? Los navegadores web modernos almacenan en caché los certificados intermedios de los sitios visitados anteriormente y utilizan 'AIA Fetching' para descargar certificados encadenados faltantes sobre la marcha.

Sin embargo, los clientes programáticos (como un script Axios, Curl o un backend de Java) no tienen ese lujo. Evalúan exactamente lo que envía el servidor. Si falta el intermedio, el protocolo de enlace falla inmediatamente con 'unable to get local issuer certificate'.

Para demostrar que una cadena no está rota, debemos interrogar al servidor sin que el almacenamiento en caché del navegador se interponga en el camino. Use openssl para inspeccionar la secuencia de la cadena:

openssl s_client -showcerts -connect yourapi.com:443

Mire el bloque 'Certificate chain' en la salida. Si solo ve un certificado (depth=0), su servidor está mal configurado. Una cadena saludable debería verse así:

Certificate chain 0 s:/CN=yourapi.com i:/C=US/O=Let's Encrypt/CN=R3 1 s:/C=US/O=Let's Encrypt/CN=R3 i:/C=US/O=Internet Security Research Group/CN=ISRG Root X1

Aquí es donde la mayoría de las configuraciones de monitoreo tienen puntos ciegos. Los sistemas internos no suelen simular clientes programáticos crudos contra puntos finales externos.

Para evitar esto, necesita un monitoreo sintético explícito que imponga una verificación SSL estricta. Al utilizar una plataforma como Heimdall Observer, puede evaluar continuamente la carga útil de la cadena completa de su infraestructura.

Heimdall Observer fue construido para proteger su infraestructura digital. Comience hoy con alertas en tiempo real, análisis detallados y monitoreo confiable.

Comienza GratisIngeniero de infraestructura enfocado en DNS, redes y las capas invisibles que determinan si las aplicaciones son accesibles.