Una guía completa sobre los ciclos de vida de TLS, fallas comunes de expiración y cómo implementar un monitoreo sintético robusto.

La infraestructura moderna depende completamente de la confianza criptográfica para asegurar las comunicaciones. Sin embargo, a pesar de presupuestos infinitos y herramientas de APM sofisticadas, las principales plataformas continúan sufriendo interrupciones devastadoras por una razón profundamente simple: alguien olvidó renovar un archivo.

La fragilidad del ciclo de vida de TLS significa que cuando los certificados fallan, fallan con fuerza. No hay degradación elegante en criptografía. Si un certificado expira o una cadena de confianza se rompe, la aplicación se desconecta instantáneamente para todos los clientes.

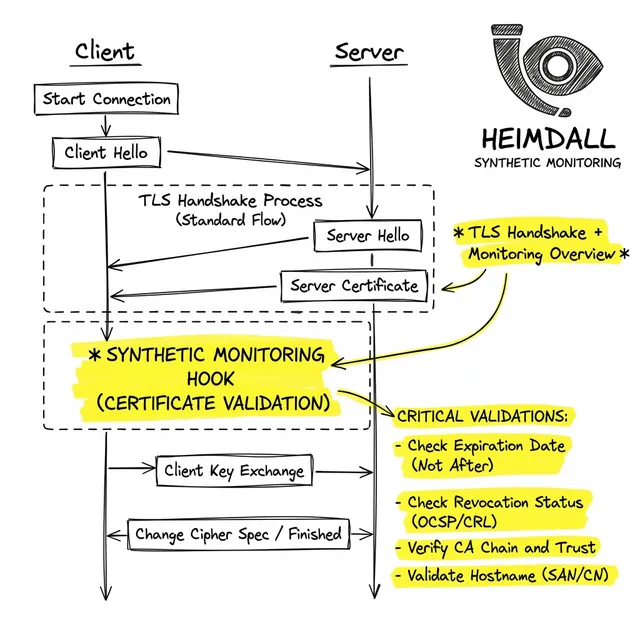

Para comprender cómo monitorear los certificados, primero debemos analizar cómo el protocolo de enlace TLS valida la confianza. Cuando un cliente se conecta a su enrutador de borde, realiza protocolos de enlace criptográficos que exigen dos cosas:

En la práctica, esto suele fallar porque las comprobaciones de estado internas solo verifican que un proceso se esté ejecutando, no que el punto final de cara al público presente una criptografía válida. Las fallas más comunes son:

Un equipo de operaciones compra un certificado de 1 año, lo instala manualmente en un balanceador de carga y deja la empresa 8 meses después. El correo electrónico de renovación va a una bandeja de entrada compartida no monitoreada. El certificado expira, terminando todo el tráfico entrante.

Un servidor proporciona el certificado de hoja, pero no proporciona los certificados intermedios necesarios para construir una ruta a la CA Raíz. Los navegadores con intermedios almacenados en caché pueden tener éxito, mientras que las herramientas de CLI y las API fallan con fuerza.

Cuando se enfrenta a un problema de TLS sospechoso, no puede confiar en los candados del navegador. Debe utilizar herramientas que le muestren los parámetros brutos del protocolo de enlace. La herramienta definitiva es openssl:

echo | openssl s_client -showcerts -servername yourdomain.com -connect yourdomain.com:443 2>/dev/null | openssl x509 -inform pem -noout -dates

Este comando inicia un protocolo de enlace, analiza el certificado de hoja devuelto y genera las marcas de tiempo exactas 'notBefore' y 'notAfter'.

Monitorear certificados rastreando las marcas de tiempo de los archivos en el disco es un antipatrón. Lo que realmente importa en producción es lo que el proxy de borde está sirviendo al mundo.

Una postura de monitoreo madura requiere sondas sintéticas que se conecten con frecuencia a sus puntos finales públicos, negocien TLS y validen que la fecha de expiración sea mayor que un umbral seguro (por ejemplo, 30 días). Si se infringe el umbral, se crea un ticket.

La clave para la confiabilidad de TLS es eliminar las suposiciones sobre los scripts automatizados y verificar la salida criptográfica real. Al implementar Heimdall Observer, los equipos pueden auditar continuamente todos los puntos finales.

Heimdall Observer fue construido para proteger su infraestructura digital. Comience hoy con alertas en tiempo real, análisis detallados y monitoreo confiable.

Comienza GratisIngeniero sénior de confiabilidad de sistemas (SRE) enfocado en la disponibilidad, respuesta a incidentes y construcción de sistemas de monitoreo que revelen problemas antes de que los usuarios lo noten.